1. Il-kunċett ta 'Data Masking

Il-masking tad-dejta huwa magħruf ukoll bħala l-masking tad-dejta.Huwa metodu tekniku biex tikkonverti, timmodifika jew tkopri data sensittiva bħal numru tat-telefon ċellulari, numru tal-karta tal-bank u informazzjoni oħra meta nkunu tajna regoli u politiki tal-masking.Din it-teknika tintuża primarjament biex tipprevjeni li data sensittiva tintuża direttament f'ambjenti mhux affidabbli.

Prinċipju tal-masking tad-dejta: Il-masking tad-dejta għandu jżomm il-karatteristiċi oriġinali tad-dejta, ir-regoli tan-negozju u r-rilevanza tad-dejta biex jiġi żgurat li l-iżvilupp, l-ittestjar u l-analiżi tad-dejta sussegwenti ma jiġux affettwati mill-masking.Żgura l-konsistenza u l-validità tad-dejta qabel u wara l-maskra.

2. Klassifikazzjoni tal-Masking tad-Data

Il-masking tad-dejta jista 'jinqasam f'masking tad-dejta statika (SDM) u masking tad-dejta dinamiku (DDM).

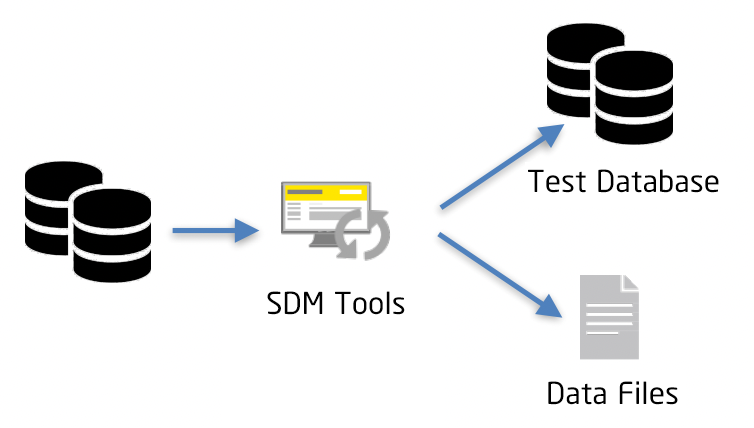

Maskra tad-dejta statika (SDM): Il-maskra tad-dejta statika teħtieġ l-istabbiliment ta 'database ġdida tal-ambjent mhux tal-produzzjoni għall-iżolament mill-ambjent tal-produzzjoni.Data sensittiva tiġi estratta mid-database tal-produzzjoni u mbagħad tinħażen fid-database mhux tal-produzzjoni.B'dan il-mod, id-dejta desensibilizzata hija iżolata mill-ambjent tal-produzzjoni, li tissodisfa l-ħtiġijiet tan-negozju u tiżgura s-sigurtà tad-dejta tal-produzzjoni.

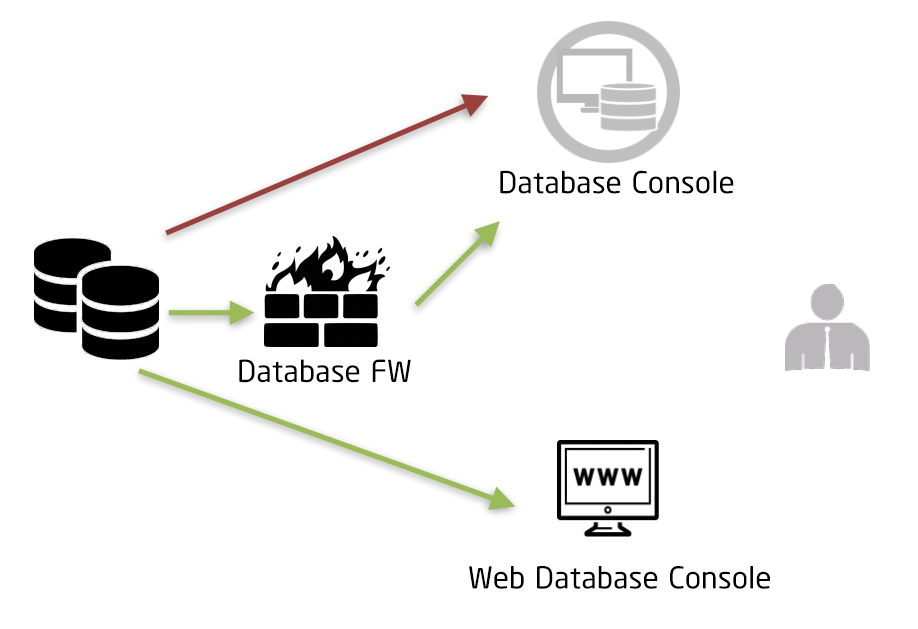

Maskrar tad-Data Dinamika (DDM): Ġeneralment jintuża fl-ambjent tal-produzzjoni biex jiddisensibilizza data sensittiva f'ħin reali.Xi drabi, huma meħtieġa livelli differenti ta 'masking biex taqra l-istess data sensittiva f'sitwazzjonijiet differenti.Pereżempju, rwoli u permessi differenti jistgħu jimplimentaw skemi ta' masking differenti.

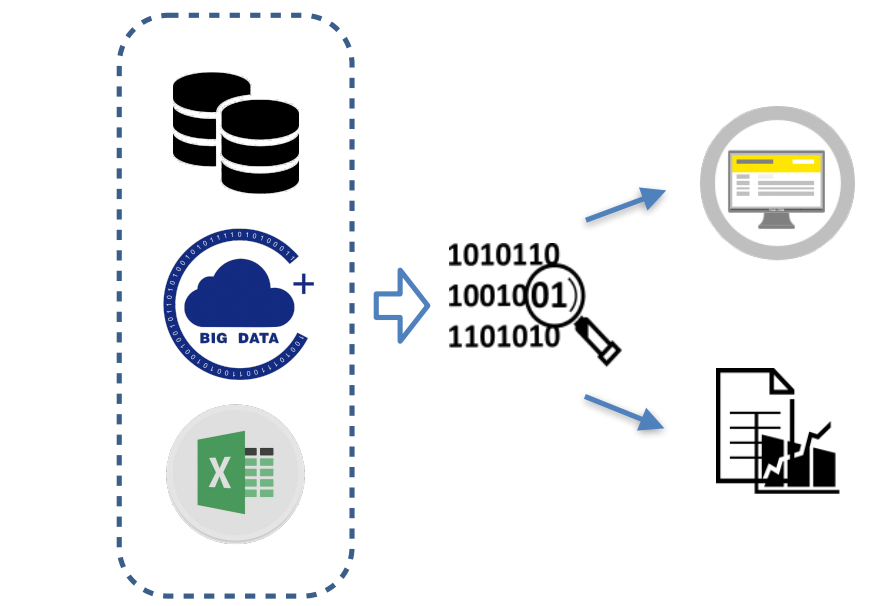

Ir-rappurtar tad-dejta u l-applikazzjoni tal-masking tal-prodotti tad-dejta

Tali xenarji jinkludu prinċipalment prodotti ta 'monitoraġġ tad-dejta interna jew billboard, prodotti ta' dejta ta 'servizz estern, u rapporti bbażati fuq analiżi tad-dejta, bħal rapporti tan-negozju u reviżjoni tal-proġett.

3. Soluzzjoni tal-Masking tad-Data

Skemi komuni għall-masking tad-dejta jinkludu: invalidazzjoni, valur każwali, sostituzzjoni tad-dejta, encryption simmetrika, valur medju, offset u arrotondament, eċċ.

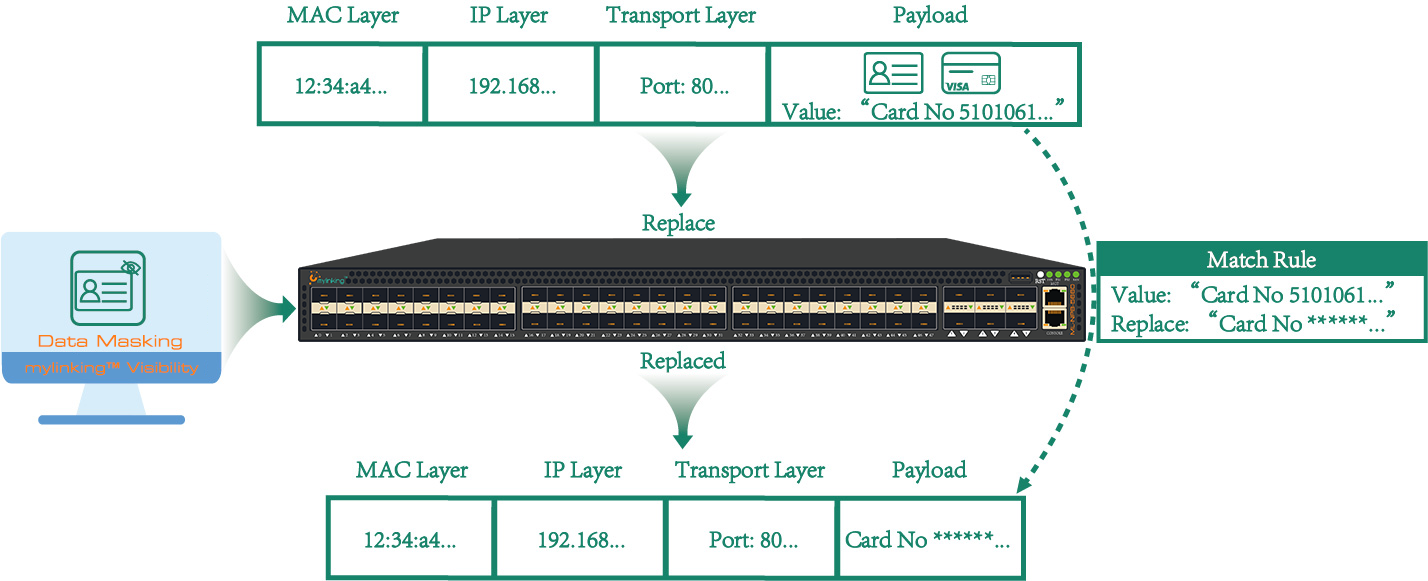

Invalidazzjoni: L-invalidazzjoni tirreferi għall-encryption, it-truncation, jew il-ħabi ta' data sensittiva.Din l-iskema normalment tissostitwixxi data reali b'simboli speċjali (bħal *).L-operazzjoni hija sempliċi, iżda l-utenti ma jistgħux ikunu jafu l-format tad-dejta oriġinali, li tista 'taffettwa applikazzjonijiet ta' dejta sussegwenti.

Valur każwali: Il-valur każwali jirreferi għas-sostituzzjoni każwali ta’ data sensittiva (in-numri jissostitwixxu l-ċifri, l-ittri jissostitwixxu l-ittri, u l-karattri jissostitwixxu l-karattri).Dan il-metodu ta 'masking se jiżgura l-format ta' data sensittiva sa ċertu punt u jiffaċilita l-applikazzjoni ta 'data sussegwenti.Jista' jkun hemm bżonn ta' dizzjunarji ta' maskra għal xi kliem sinifikanti, bħal ismijiet ta' nies u postijiet.

Sostituzzjoni tad-Data: Is-sostituzzjoni tad-dejta hija simili għall-masking ta 'valuri nulli u każwali, ħlief li minflok tuża karattri speċjali jew valuri każwali, id-dejta tal-masking tiġi sostitwita b'valur speċifiku.

Encryption Simetriku: Encryption simetriku huwa metodu speċjali ta 'masking riversibbli.Jikkodifika data sensittiva permezz ta 'ċwievet ta' encryption u algoritmi.Il-format taċ-ċifrat huwa konsistenti mad-dejta oriġinali fir-regoli loġiċi.

Medja: L-iskema medja tintuża ħafna drabi f'xenarji statistiċi.Għad-dejta numerika, l-ewwel nikkalkulaw il-medja tagħhom, u mbagħad nqassmu b'mod każwali l-valuri desensibilizzati madwar il-medja, u b'hekk inżommu s-somma tad-dejta kostanti.

Offset u Arrotondament: Dan il-metodu jibdel id-dejta diġitali b'bidla każwali.L-arrotondament tal-offset jiżgura l-awtentiċità approssimattiva tal-firxa filwaqt li żżomm is-sigurtà tad-dejta, li hija eqreb tad-dejta reali mill-iskemi preċedenti, u għandha sinifikat kbir fix-xenarju tal-analiżi tad-dejta kbira.

Il-Mudell Irrakkomanda "ML-NPB-5660" għad-Data Masking

4. Tekniki ta' Masking tad-Data użati b'mod komuni

(1).Tekniki Statistiċi

Teħid ta' kampjuni ta' dejta u aggregazzjoni ta' dejta

- Teħid ta' kampjuni tad-dejta: L-analiżi u l-evalwazzjoni tas-sett tad-dejta oriġinali billi jintgħażel subsett rappreżentattiv tas-sett tad-dejta huma metodu importanti biex tittejjeb l-effettività tat-tekniki ta' de-identifikazzjoni.

- Aggregazzjoni tad-dejta: Bħala ġabra ta’ tekniki statistiċi (bħal somma, għadd, medja, massimi u minimi) applikati għal attributi fil-mikrodejta, ir-riżultat huwa rappreżentattiv tar-rekords kollha fis-sett tad-dejta oriġinali.

(2).Kriptografija

Il-kriptografija hija metodu komuni biex tiddisensibilizza jew ittejjeb l-effettività tad-desensibilizzazzjoni.Tipi differenti ta 'algoritmi ta' encryption jistgħu jiksbu effetti differenti ta 'desensibilizzazzjoni.

- Encryption deterministiku: Kriptaġġ simetriku mhux każwali.Normalment tipproċessa d-dejta tal-ID u tista 'tiddekripta u tirrestawra t-test taċ-ċifra għall-ID oriġinali meta meħtieġ, iżda ċ-ċavetta trid tkun protetta kif suppost.

- Kriptaġġ irriversibbli: Il-funzjoni tal-hash tintuża biex tipproċessa d-dejta, li normalment tintuża għad-dejta tal-ID.Ma jistax jiġi decrypted direttament u r-relazzjoni tal-mapping trid tiġi ssejvjata.Barra minn hekk, minħabba l-karatteristika tal-funzjoni tal-hash, tista 'sseħħ ħabta tad-dejta.

- Kriptaġġ omomorfiku: Jintuża l-algoritmu omomorfiku tat-test taċ-ċifra.Il-karatteristika tiegħu hija li r-riżultat tal-operazzjoni tat-test ċifrat huwa l-istess bħal dak tal-operazzjoni tat-test sempliċi wara d-deċifrar.Għalhekk, huwa komunement użat biex jipproċessa oqsma numeriċi, iżda mhuwiex użat ħafna għal raġunijiet ta 'prestazzjoni.

(3).Teknoloġija tas-Sistema

It-teknoloġija tat-trażżin tħassar jew tipproteġi oġġetti tad-dejta li ma jissodisfawx il-protezzjoni tal-privatezza, iżda ma tippubblikahomx.

- Masking: tirreferi għall-metodu ta 'desensibilizzazzjoni l-aktar komuni biex jaħbu l-valur tal-attribut, bħan-numru tal-avversarju, il-karta tal-identità hija mmarkata b'asterisk, jew l-indirizz huwa maqtugħ.

- Soppressjoni lokali: tirreferi għall-proċess tat-tħassir ta 'valuri ta' attribut speċifiċi (kolonni), it-tneħħija ta 'oqsma tad-dejta mhux essenzjali;

- Soppressjoni tar-rekords: tirreferi għall-proċess tat-tħassir ta 'rekords speċifiċi (ringieli), it-tħassir ta' rekords tad-dejta mhux essenzjali.

(4).Psewdonimu Teknoloġija

Pseudomanning hija teknika ta' de-identifikazzjoni li tuża psewdonimu biex jissostitwixxi identifikatur dirett (jew identifikatur sensittiv ieħor).It-tekniki tal-psewdonimi joħolqu identifikaturi uniċi għal kull suġġett ta' informazzjoni individwali, minflok identifikaturi diretti jew sensittivi.

- Jista 'jiġġenera valuri każwali b'mod indipendenti biex jikkorrispondu mal-ID oriġinali, isalva t-tabella tal-mapping, u jikkontrolla b'mod strett l-aċċess għat-tabella tal-mapping.

- Tista 'wkoll tuża encryption biex tipproduċi psewdonimi, iżda jeħtieġ li żżomm iċ-ċavetta tad-decryption kif suppost;

Din it-teknoloġija tintuża ħafna fil-każ ta 'numru kbir ta' utenti tad-dejta indipendenti, bħal OpenID fix-xenarju ta 'pjattaforma miftuħa, fejn żviluppaturi differenti jiksbu Openids differenti għall-istess utent.

(5).Tekniki ta 'Ġeneralizzazzjoni

It-teknika ta 'ġeneralizzazzjoni tirreferi għal teknika ta' de-identifikazzjoni li tnaqqas il-granularità ta 'attributi magħżula f'sett ta' dejta u tipprovdi deskrizzjoni aktar ġenerali u astratta tad-dejta.It-teknoloġija ta 'ġeneralizzazzjoni hija faċli biex timplimenta u tista' tipproteġi l-awtentiċità tad-dejta fil-livell tar-rekords.Huwa komunement użat fi prodotti tad-dejta jew rapporti tad-dejta.

- Arrotondament: jinvolvi l-għażla ta 'bażi ta' arrotondament għall-attribut magħżul, bħal forensika 'l fuq jew 'l isfel, li tagħti riżultati 100, 500, 1K, u 10K

- Tekniki ta' kodifikazzjoni ta' fuq u ta' isfel: Ibdel il-valuri 'l fuq (jew taħt) mil-limitu b'limitu li jirrappreżenta l-livell ta' fuq (jew ta' isfel), li jagħti riżultat ta' "fuq X" jew "taħt X"

(6).Tekniki ta' Randomization

Bħala tip ta 'teknika ta' de-identifikazzjoni, it-teknoloġija ta 'randomization tirreferi għall-modifika tal-valur ta' attribut permezz ta 'randomization, sabiex il-valur wara randomizzazzjoni jkun differenti mill-valur reali oriġinali.Dan il-proċess inaqqas il-kapaċità ta 'attakkant li jidderiva valur ta' attribut minn valuri ta 'attributi oħra fl-istess rekord tad-dejta, iżda jaffettwa l-awtentiċità tad-dejta li tirriżulta, li hija komuni mad-dejta tat-test tal-produzzjoni.

Ħin tal-post: 27-Settembru 2022