Mylinking™ Network Tap Bypass Switch ML-BYPASS-100

2*تجاوز بالإضافة إلى 1*تصميم معياري للشاشة، وصلات 10/40/100GE، بحد أقصى 640 جيجابت في الثانية

لمحات عامة

تم بحث وتطوير Mylinking™ Network Tap Bypass Switch لاستخدامه في النشر المرن لأنواع مختلفة من معدات الأمان المضمنة مع توفير موثوقية عالية للشبكة.

من خلال نشر Mylinking™ Smart Bypass Switch Tap:

- يمكن للمستخدمين تثبيت/إلغاء تثبيت معدات/أدوات الأمان بمرونة ولن يؤثر ذلك على الشبكة الحالية أو يقاطعها؛

- Mylinking™ Network Tap Bypass Switch مع وظيفة الكشف عن الصحة الذكية للمراقبة في الوقت الفعلي لحالة العمل العادية لأجهزة الأمان المضمنة.بمجرد أن تعمل أجهزة الأمان المضمنة بشكل استثنائي، ستتجاوز وظيفة الحماية تلقائيًا للحفاظ على اتصال الشبكة العادي؛

- يمكن استخدام تكنولوجيا حماية حركة المرور الانتقائية لنشر معدات أمان محددة لتنظيف حركة المرور، وتكنولوجيا التشفير القائمة على معدات التدقيق.تنفيذ حماية الوصول المضمنة بشكل فعال لنوع حركة المرور المحدد، وتفريغ ضغط معالجة التدفق للجهاز المضمن؛

- يمكن استخدام تقنية حماية حركة المرور المتوازنة للنشر المجمع لأجهزة الأمان المضمنة التسلسلية الآمنة لتلبية الأمان المضمن في بيئات النطاق الترددي العالي.

الميزات والتقنيات المتقدمة لمفتاح تجاوز الشبكة

وضع الحماية Mylinking™ "SpecFlow" ووضع الحماية "FullLink".

Mylinking™ حماية التبديل السريع

Mylinking™ "LinkSafeSwitch"

Mylinking™ "WebService" إعادة توجيه/إصدار الإستراتيجية الديناميكية

Mylinking™ الكشف الذكي عن رسائل نبضات القلب

Mylinking™ رسائل نبضات القلب القابلة للتحديد (حزم نبضات القلب)

Mylinking™ موازنة التحميل متعدد الارتباطات

Mylinking™ التوزيع الذكي لحركة المرور

Mylinking™ موازنة الحمل الديناميكي

تقنية Mylinking™ للإدارة عن بعد (HTTP/WEB، TELNET/SSH، خاصية "EasyConfig/AdvanceConfig")

دليل التكوين الاختياري لمفتاح تجاوز الشبكة

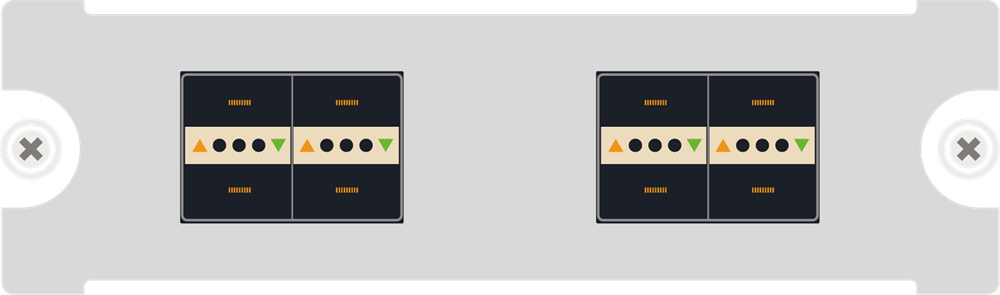

وحدة التجاوزفتحة وحدة منفذ الحماية:

يمكن إدراج هذه الفتحة في وحدة منفذ الحماية BYPASS برقم مختلف للسرعة/المنفذ.من خلال استبدال أنواع مختلفة من الوحدات، يمكنه دعم حماية BYPASS لمتطلبات وصلات 10G/40G/100G المتعددة.

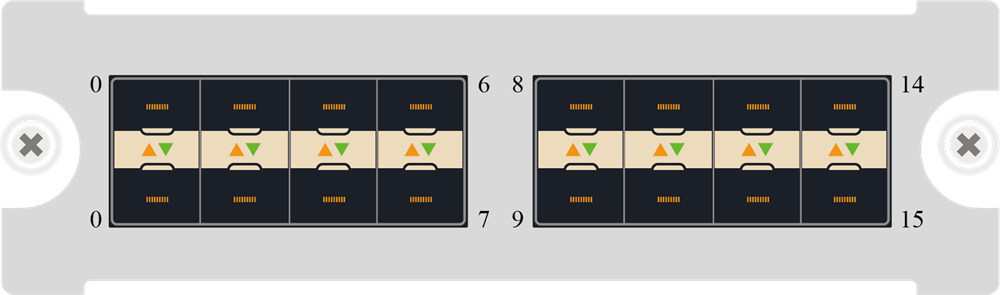

وحدة المراقبةفتحة وحدة المنفذ؛

يمكن إدخال هذه الفتحة في وحدة MONITOR بسرعات/منافذ مختلفة.يمكن أن يدعم روابط متعددة 10G/40G/100G لنشر جهاز المراقبة التسلسلي المضمن عن طريق استبدال الوحدات المختلفة.

قواعد اختيار الوحدة

استنادًا إلى الروابط المنشورة المختلفة ومتطلبات نشر معدات المراقبة، يمكنك اختيار تكوينات مختلفة للوحدات النمطية بمرونة لتلبية طلب البيئة الفعلي الخاص بك؛يرجى اتباع القواعد التالية أثناء اختيار الوحدة الخاصة بك:

1. مكونات الهيكل إلزامية ويجب عليك تحديد مكونات الهيكل قبل تحديد أي وحدات أخرى.وفي الوقت نفسه، يرجى اختيار طرق مختلفة لإمداد الطاقة (AC/DC) وفقًا لاحتياجاتك.

2. يدعم الجهاز بأكمله ما يصل إلى فتحتين لوحدة BYPASS وفتحة وحدة MONITOR واحدة؛لا يمكنك تحديد أكثر من عدد الفتحات التي تريد تكوينها.استنادًا إلى مجموعة عدد الفتحات ونموذج الوحدة، يمكن للجهاز دعم ما يصل إلى أربع وسائل حماية لوصلات 10GE؛أو يمكنه دعم ما يصل إلى أربعة روابط 40GE؛أو يمكنه دعم ما يصل إلى رابط 100GE واحد.

3. لا يمكن إدخال نموذج الوحدة "BYP-MOD-L1CG" إلا في SLOT1 ليعمل بشكل صحيح.

4. لا يمكن إدخال نوع الوحدة "BYP-MOD-XXX" إلا في فتحة وحدة BYPASS؛لا يمكن إدخال نوع الوحدة "MON-MOD-XXX" إلا في فتحة وحدة MONITOR للتشغيل العادي.

| موديل المنتج | معلمات الوظيفة |

| الهيكل (المضيف) | |

| مل-بايباس-M100 | 1U حامل قياسي مقاس 19 بوصة؛الحد الأقصى لاستهلاك الطاقة 250 واط؛مضيف حامي BYPASS المعياري ؛فتحتان لوحدة BYPASS؛1 فتحة وحدة الشاشة؛التيار المتردد والتيار المستمر اختياري؛ |

| وحدة التجاوز | |

| بي واي بي-MOD-L2XG(LM/SM) | يدعم الحماية التسلسلية للوصلة 10GE ثنائية الاتجاه، واجهة 4*10GE، موصل LC؛جهاز الإرسال والاستقبال البصري المدمج.رابط بصري فردي/متعدد الأوضاع اختياري، يدعم 10GBASE-SR/ LR؛ |

| بي واي بي-MOD-L2QXG(LM/SM) | يدعم الحماية التسلسلية للوصلة 40GE ثنائية الاتجاه، واجهة 4*40GE، موصل LC؛جهاز الإرسال والاستقبال البصري المدمج.رابط بصري فردي/متعدد الأوضاع اختياري، يدعم 40GBASE-SR4/ LR4؛ |

| بي واي بي-MOD-L1CG (LM/SM) | يدعم حماية تسلسلية لرابط 100GE بقناة واحدة، واجهة 2*100GE، موصل LC؛جهاز الإرسال والاستقبال البصري المدمج.رابط بصري متعدد الأوضاع اختياري، يدعم 100GBASE-SR4/LR4؛ |

| وحدة المراقبة | |

| MON-MOD-L16XG | 16 * 10GE SFP + وحدة منفذ المراقبة؛لا توجد وحدة إرسال واستقبال بصرية؛ |

| مون-MOD-L8XG | 8 * 10GE SFP + وحدة منفذ المراقبة؛لا توجد وحدة إرسال واستقبال بصرية؛ |

| مون-MOD-L2CG | 2 * 100GE QSFP28 وحدة منفذ المراقبة ؛لا توجد وحدة إرسال واستقبال بصرية؛ |

| MON-MOD-L8QXG | 8 * 40GE QSFP + وحدة منفذ المراقبة؛لا توجد وحدة إرسال واستقبال بصرية؛ |

مواصفات مفتاح تجاوز TAP للشبكة

| طريقة المنتج | ML-BYPASS-M100 شبكة مضمنة اضغط على مفتاح تجاوز | |

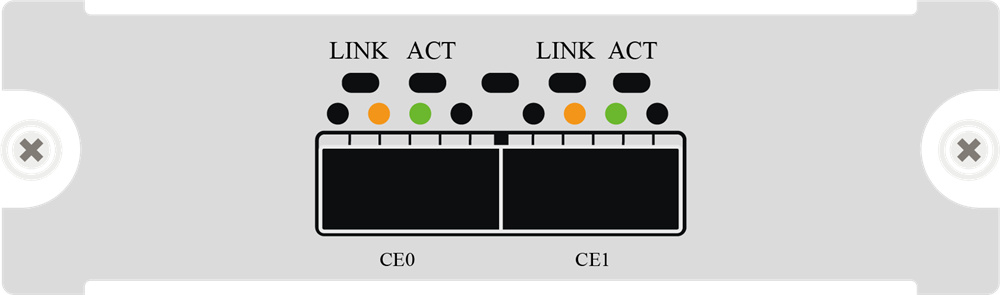

| نوع الواجهة | واجهة إم جي تي | 1*10/100/1000BASE-T واجهة الإدارة التكيفية؛دعم إدارة HTTP/IP عن بعد |

| فتحة الوحدة النمطية | 2 * فتحة وحدة BYPASS؛ 1 * فتحة وحدة الشاشة؛ | |

| روابط تدعم الحد الأقصى | يدعم الجهاز الحد الأقصى لروابط 4*10GE أو روابط 4*40GE أو روابط 1*100GE | |

| يراقب | يدعم الجهاز الحد الأقصى لمنافذ المراقبة 16*10GE أو منافذ المراقبة 8*40GE أو منافذ المراقبة 2*100GE؛ | |

| وظيفة | القدرة على المعالجة المزدوجة الكاملة | 640 جيجابت في الثانية |

| استنادًا إلى IP/البروتوكول/المنفذ الخامس، حماية سلسلة حركة المرور المحددة | أيد | |

| الحماية المتتالية على أساس حركة المرور الكاملة | أيد | |

| موازنة الأحمال المتعددة | أيد | |

| وظيفة الكشف عن نبضات القلب المخصصة | أيد | |

| دعم استقلالية حزمة إيثرنت | أيد | |

| تجاوز التبديل | أيد | |

| تجاوز التبديل دون فلاش | أيد | |

| وحدة التحكم إم جي تي | أيد | |

| IP/الويب إم جي تي | أيد | |

| سنمب V1/V2C إم جي تي | أيد | |

| تلنت/SSH إم جي تي | أيد | |

| بروتوكول سيسلوغ | أيد | |

| إذن المستخدم | بناءً على ترخيص كلمة المرور/AAA/TACACS+ | |

| الكهرباء | تصنيف الجهد العرض | تيار متردد-220 فولت/تيار مستمر-48 فولت (اختياري) |

| تردد الطاقة المقدرة | 50 هرتز | |

| تصنيف الإدخال الحالي | ايه سي-3 ايه / دي سي-10 ايه | |

| القوة المصنفة | 100 واط | |

| بيئة | درجة حرارة العمل | 0-50 درجة مئوية |

| درجة حرارة التخزين | -20-70 درجة مئوية | |

| رطوبة العمل | 10%-95%، بدون تكثيف | |

| تكوين المستخدم | تكوين وحدة التحكم | واجهة RS232,115200,8,N,1 |

| واجهة MGT خارج النطاق | 1*10/100/1000 متر واجهة إيثرنت | |

| إذن كلمة المرور | أيد | |

| ارتفاع الهيكل | مساحة الهيكل (U) | 1U 19 بوصة، 485 مم * 44.5 مم * 350 مم |

تطبيق تبديل تجاوز شبكة TAP (على النحو التالي)

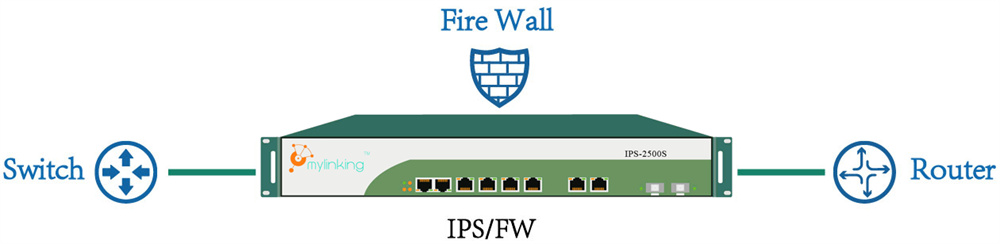

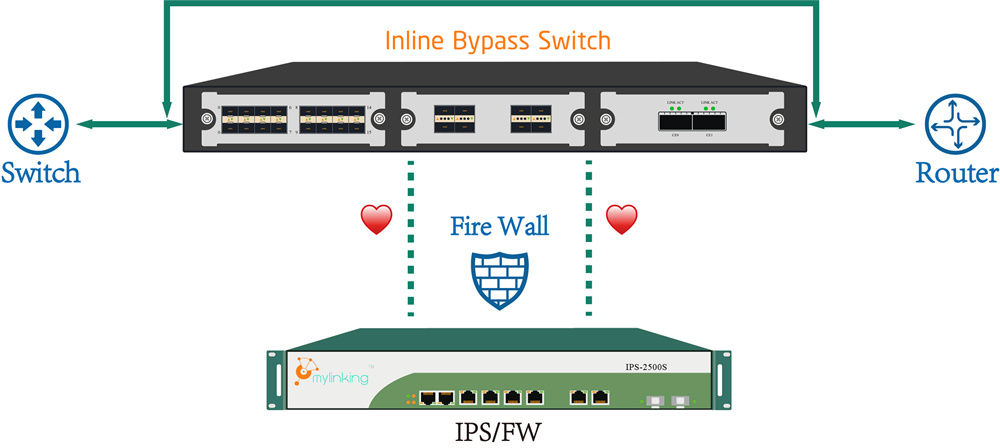

5.1 مخاطر معدات الأمن المضمنة (IPS / FW)

ما يلي هو وضع نشر IPS (نظام منع التطفل) وFW (جدار الحماية) النموذجي، ويتم نشر IPS / FW كمعدات شبكة مضمنة (مثل أجهزة التوجيه والمحولات وما إلى ذلك) بين حركة المرور من خلال تنفيذ عمليات التحقق الأمني، وفقًا لـ تحدد السياسة الأمنية المقابلة إصدار أو حظر حركة المرور المقابلة لتحقيق تأثير الدفاع الأمني.

في الوقت نفسه، يمكننا أن نلاحظ أن IPS (نظام منع التطفل) / FW (جدار الحماية) هو نشر مضمن للمعدات، يتم نشره عادةً في الموقع الرئيسي لشبكة المؤسسة لتنفيذ الأمان المضمن، وتؤثر موثوقية أجهزته المتصلة بشكل مباشر توفر شبكة المؤسسة بشكل عام.بمجرد التحميل الزائد على أجهزة الأمان المضمنة، أو تعطلها، أو تحديثات البرامج، أو تحديثات السياسة، وما إلى ذلك، سيتأثر توفر شبكة المؤسسة بالكامل بشكل كبير.في هذه المرحلة، لا يمكننا استعادة الشبكة إلا من خلال قطع الشبكة، ويمكن للتجاوز المادي أن يؤدي إلى استعادة الشبكة، ولكنه يؤثر بشكل خطير على موثوقية الشبكة.يعمل IPS (نظام منع التطفل) / FW (جدار الحماية) والأجهزة المضمنة الأخرى من ناحية على تحسين نشر أمان شبكة المؤسسة، ومن ناحية أخرى، يقلل أيضًا من موثوقية شبكات المؤسسة، مما يزيد من مخاطر عدم توفر الشبكة.

5.2 حماية معدات سلسلة الارتباط المضمنة

يتم نشر Mylinking™ " Bypass Switch " بشكل مضمن بين أجهزة الشبكة (أجهزة التوجيه والمحولات وما إلى ذلك)، ولم يعد تدفق البيانات بين أجهزة الشبكة يؤدي مباشرة إلى IPS (نظام منع التطفل) / FW (جدار الحماية)، و " Bypass Switch " إلى IPS / FW، عندما يكون IPS / FW بسبب التحميل الزائد والتعطل وتحديثات البرامج وتحديثات السياسة وظروف الفشل الأخرى، فإن "مفتاح التجاوز" من خلال وظيفة الكشف الذكي عن رسائل نبضات القلب للاكتشاف في الوقت المناسب، وبالتالي تخطي الجهاز المعيب، دون مقاطعة فرضية الشبكة، يتم توصيل معدات الشبكة السريعة مباشرة لحماية شبكة الاتصالات العادية؛عند استرداد فشل IPS / FW، ولكن أيضًا من خلال الكشف الذكي عن حزم نبضات القلب للكشف عن الوظيفة في الوقت المناسب، والرابط الأصلي لاستعادة أمن عمليات فحص أمان شبكة المؤسسة.

يحتوي Mylinking™ "Bypass Switch" على وظيفة ذكية قوية للكشف عن رسائل نبضات القلب، ويمكن للمستخدم تخصيص الفاصل الزمني لنبضات القلب والحد الأقصى لعدد مرات إعادة المحاولة، من خلال رسالة نبضات قلب مخصصة على IPS / FW للاختبار الصحي، مثل إرسال رسالة فحص نبضات القلب إلى المنفذ العلوي / السفلي لـ IPS / FW، ثم الاستلام من المنفذ العلوي / السفلي لـ IPS / FW، والحكم على ما إذا كان IPS / FW يعمل بشكل طبيعي عن طريق إرسال واستقبال رسالة نبضات القلب.

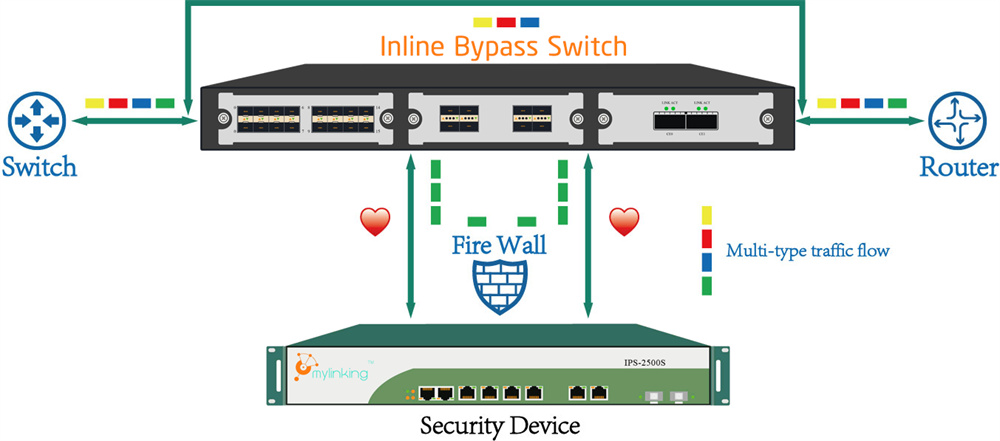

5.3 سياسة "SpecFlow" لحماية سلسلة الجر المضمنة

عندما يحتاج جهاز شبكة الأمان فقط إلى التعامل مع حركة مرور محددة في الحماية الأمنية المتسلسلة، من خلال وظيفة حركة المرور لكل معالجة Mylinking™ "Network Tap Bypass Switch"، من خلال استراتيجية فحص حركة المرور لتوصيل حركة مرور جهاز الأمان "المعني" العودة مباشرة إلى رابط الشبكة، ويتم سحب "قسم المرور المعني" إلى جهاز الأمان الموجود في الخط لإجراء فحوصات السلامة.وهذا لن يحافظ فقط على التطبيق الطبيعي لوظيفة الكشف عن السلامة لجهاز السلامة، ولكن أيضًا يقلل من التدفق غير الفعال لمعدات السلامة للتعامل مع الضغط؛في الوقت نفسه، يمكن لـ "Network Tap Bypass Switch" اكتشاف حالة عمل جهاز الأمان في الوقت الفعلي.يعمل جهاز الأمان بشكل غير طبيعي على تجاوز حركة البيانات مباشرة لتجنب انقطاع خدمة الشبكة.

يمكن لـ Mylinking™ Inline Traffic Bypass Tap تحديد حركة المرور بناءً على معرف رأس الطبقة L2-L4، مثل علامة VLAN، وعنوان MAC المصدر/الوجهة، وعنوان IP المصدر، ونوع حزمة IP، ومنفذ بروتوكول طبقة النقل، وعلامة مفتاح رأس البروتوكول، و قريباً.يمكن تعريف مجموعة متنوعة من الشروط المطابقة المرنة بمرونة لتحديد أنواع حركة المرور المحددة التي تهم جهاز أمان معين ويمكن استخدامها على نطاق واسع لنشر أجهزة تدقيق الأمان الخاصة (RDP، SSH، تدقيق قاعدة البيانات، وما إلى ذلك) .

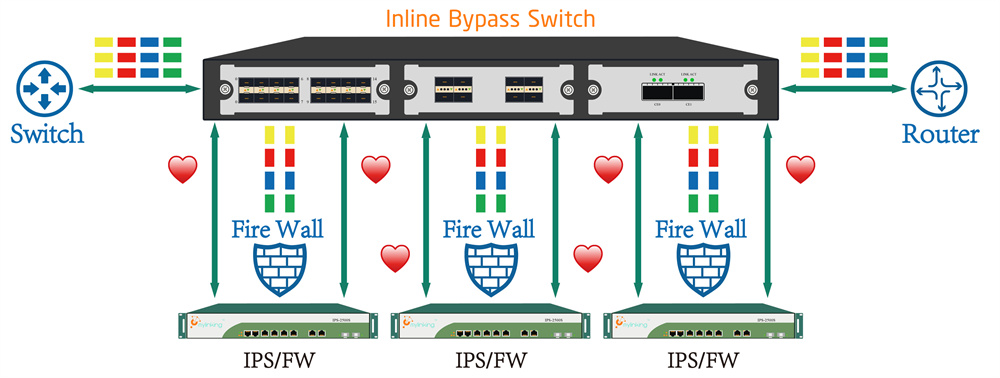

5.4 تحميل حماية السلسلة المتوازنة

يتم نشر Mylinking™ "Network Tap Bypass Switch" بشكل مضمن بين أجهزة الشبكة (أجهزة التوجيه والمحولات وما إلى ذلك).عندما لا يكون أداء معالجة IPS / FW واحدًا كافيًا للتعامل مع ذروة حركة مرور ارتباط الشبكة، فإن وظيفة موازنة حمل حركة المرور الخاصة بالحامي، "تجميع" حركة مرور شبكة معالجة مجموعة IPS / FW المتعددة، يمكن أن تقلل بشكل فعال من IPS / FW الفردي ضغط المعالجة، وتحسين أداء المعالجة الإجمالي لتلبية النطاق الترددي العالي لمطالبة بيئة النشر.

يتمتع Mylinking™ "Network Tap Bypass Switch" بوظيفة موازنة تحميل قوية، وفقًا لعلامة الإطار VLAN ومعلومات MAC ومعلومات IP ورقم المنفذ والبروتوكول وغيرها من المعلومات حول توزيع موازنة تحميل التجزئة لحركة المرور لضمان أن كل IPS / FW تلقى تدفق البيانات سلامة الجلسة.

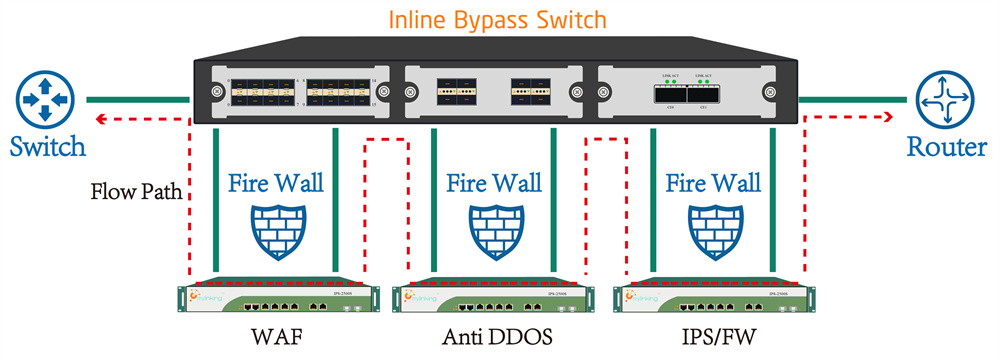

5.5 حماية جر تدفق المعدات المضمنة متعددة السلاسل (تغيير الاتصال التسلسلي إلى الاتصال المتوازي)

في بعض الروابط الرئيسية (مثل منافذ الإنترنت، وصلة تبادل منطقة الخادم) غالبًا ما يكون الموقع بسبب احتياجات ميزات الأمان ونشر معدات اختبار الأمان المتعددة على الخط (مثل جدار الحماية (FW)، ومعدات هجوم مكافحة DDOS، جدار حماية تطبيق الويب (WAF)، ونظام منع التطفل (IPS)، وما إلى ذلك)، ومعدات كشف أمنية متعددة في نفس الوقت في سلسلة على الرابط لزيادة الارتباط بنقطة فشل واحدة، مما يقلل من الموثوقية الإجمالية للشبكة.وفي نشر المعدات الأمنية المذكورة أعلاه عبر الإنترنت، سيؤدي تحديث المعدات واستبدال المعدات والعمليات الأخرى إلى انقطاع خدمة الشبكة لفترة طويلة وإجراء قطع أكبر للمشروع لإكمال التنفيذ الناجح لمثل هذه المشاريع.

من خلال نشر "Network Tap Bypass Switch" بطريقة موحدة، يمكن تغيير وضع نشر أجهزة الأمان المتعددة المتصلة في سلسلة على نفس الرابط من "وضع التسلسل الفعلي" إلى "التسلسل الفعلي، وضع التسلسل المنطقي" الرابط الموجود على رابط نقطة واحدة من الفشل لتحسين موثوقية الارتباط، في حين أن "مفتاح الالتفافية" على الرابط يتدفق عند الجر الطلب، لتحقيق نفس التدفق مع الوضع الأصلي لتأثير المعالجة الآمنة.

أكثر من جهاز أمان في نفس الوقت مع مخطط النشر المضمن:

مخطط نشر محول تجاوز شبكة Mylinking™ TAP:

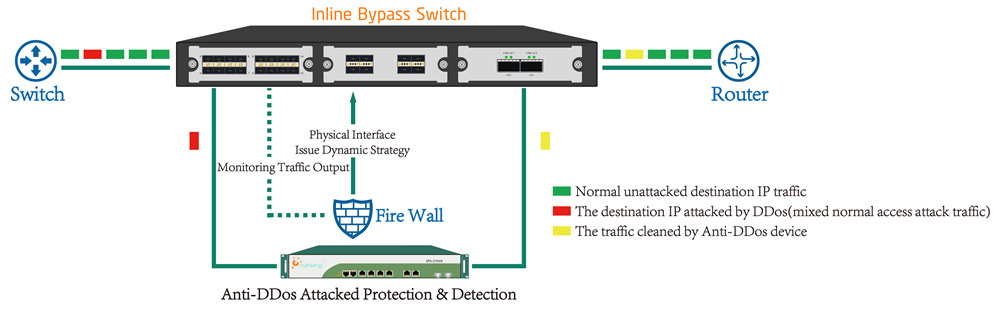

5.6 بناءً على الإستراتيجية الديناميكية لحماية الكشف الأمني عن الجر المروري

"Network Tap Bypass Switch" يعتمد سيناريو التطبيق المتقدم الآخر على الإستراتيجية الديناميكية لتطبيقات حماية الكشف عن أمان الجر المروري، ونشر الطريقة كما هو موضح أدناه:

خذ على سبيل المثال معدات اختبار الأمان "الحماية من هجمات DDoS واكتشافها"، من خلال النشر الأمامي لـ "Network Tap Bypass Switch" ثم معدات الحماية ضد DDOS ثم توصيلها بـ "Network Tap Bypass Switch"، في "حامي الجر" المعتاد إلى المقدار الكامل من إعادة توجيه سرعة سلك المرور في نفس الوقت، يتم إخراج مرآة التدفق إلى "جهاز الحماية من هجوم مكافحة DDOS"، بمجرد اكتشافه لخادم IP (أو مقطع شبكة IP) بعد سيقوم جهاز الحماية من هجمات DDOS بإنشاء قواعد مطابقة تدفق حركة المرور المستهدفة وإرسالها إلى "Network Tap Bypass Switch" من خلال واجهة تسليم السياسة الديناميكية.يمكن لـ "Network Tap Bypass Switch" تحديث "ديناميكية جر حركة المرور" بعد تلقي قواعد السياسة الديناميكية تجمع القواعد "وعلى الفور" تضغط القاعدة على حركة مرور خادم الهجوم "الجر إلى معدات" الحماية من هجمات DDoS واكتشافها "للمعالجة، لتكون فعالة بعد تدفق الهجوم ومن ثم إعادة حقنها في الشبكة.

يعد مخطط التطبيق القائم على "Network Tap Bypass Switch" أسهل في التنفيذ من حقن مسار BGP التقليدي أو مخطط جر حركة المرور الآخر، كما أن البيئة أقل اعتمادًا على الشبكة والموثوقية أعلى.

يتمتع "Network Tap Bypass Switch" بالخصائص التالية لدعم الحماية الديناميكية لاكتشاف أمان السياسة:

1، "Network Tap Bypass Switch" لتوفير قواعد خارجية تعتمد على واجهة WEBSERIVCE، وسهولة التكامل مع أجهزة الأمان التابعة لجهات خارجية.

2، "BNetwork Tap Bypass Switch" استنادًا إلى شريحة ASIC النقية للأجهزة التي تقوم بإعادة توجيه ما يصل إلى 10 جيجابت في الثانية من حزم السرعة السلكية دون حظر إعادة توجيه التبديل، و"مكتبة القواعد الديناميكية لجر حركة المرور" بغض النظر عن العدد.

3، "Network Tap Bypass Switch" المدمج في وظيفة BYPASS الاحترافية، حتى لو فشل الحامي نفسه، يمكنه أيضًا تجاوز الرابط التسلسلي الأصلي على الفور، ولا يؤثر على الرابط الأصلي للاتصال العادي.