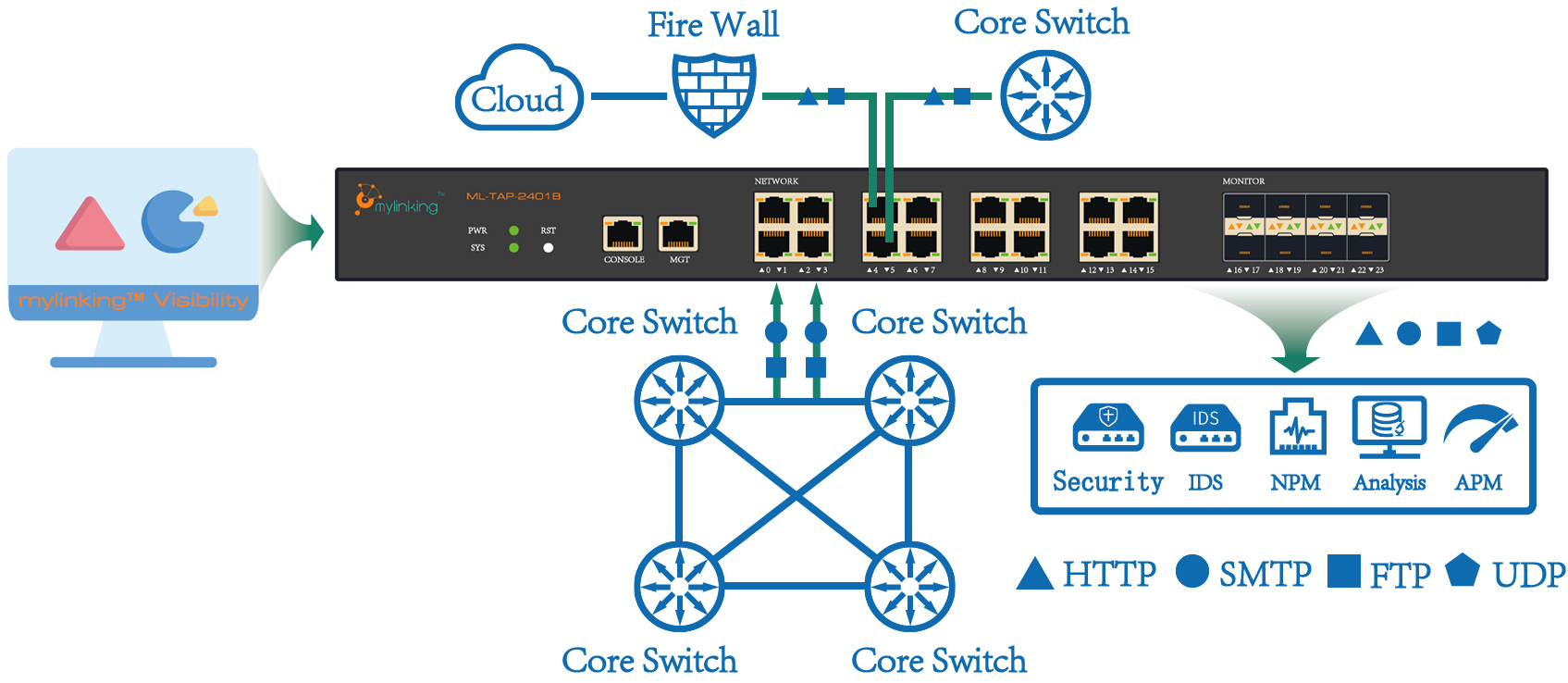

ILBroker di pacchetti di rete(NPB), che comprende i tipi comunemente usati 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB ePorta di accesso per test di rete (TAP)è un dispositivo hardware che si collega direttamente al cavo di rete e invia un messaggio di comunicazione di rete ad altri dispositivi.

I Network Packet Broker sono comunemente utilizzati nei sistemi di rilevamento delle intrusioni di rete (IDS), nei rilevatori di rete e nei profiler. Sessione di port mirroring. In modalità shunting, il collegamento UTP monitorato (collegamento non mascherato) viene diviso in due parti da un dispositivo di shunting TAP. I dati shuntati vengono collegati all'interfaccia di raccolta per essere utilizzati dal sistema di monitoraggio della sicurezza delle informazioni di Internet.

Che cosa fa per te il Network Packet Broker (NPB)?

Caratteristiche principali:

1. Indipendente

Si tratta di un componente hardware indipendente che non influisce sul carico dei dispositivi di rete esistenti, offrendo notevoli vantaggi rispetto al port mirroring.

Si tratta di un dispositivo in linea, il che significa semplicemente che deve essere collegato tramite cavo a una rete. Tuttavia, questo comporta anche lo svantaggio di introdurre un punto di guasto e, poiché è un dispositivo online, la rete esistente deve essere interrotta al momento dell'installazione, a seconda del luogo in cui viene installato.

2. Trasparente

Trasparente significa che il puntatore alla rete corrente. Dopo aver acceduto allo shunt di rete, non ha alcun impatto su tutti i dispositivi nella rete corrente ed è completamente trasparente per loro. Naturalmente, questo include anche il traffico inviato dallo shunt di rete al dispositivo di monitoraggio, che è anch'esso trasparente per la rete.

Principio di funzionamento:

Lo shunt del traffico (distribuzione) basato sui dati di input, replica, raccolta, filtraggio, trasformazione dei dati POS 10G attraverso la conversione del protocollo in decine di megabyte di dati LAN, secondo l'algoritmo specifico per l'output di bilanciamento del carico, l'output allo stesso tempo per garantire che tutti i pacchetti della stessa sessione o lo stesso IP emettano tutti i pacchetti dalla stessa interfaccia utente.

Caratteristiche funzionali:

1. Conversione del protocollo

Le principali interfacce di comunicazione dati Internet utilizzate dagli ISP includono 40G POS, 10G POS/WAN/LAN, 2.5G POS e GE, mentre le interfacce di ricezione dati utilizzate dai server applicativi sono le interfacce GE e 10GE LAN. Pertanto, la conversione di protocollo solitamente menzionata nelle interfacce di comunicazione Internet si riferisce principalmente alla conversione tra 40G POS, 10G POS e 2.5G POS in 10GE LAN o GE, e al cotrasferimento bidirezionale tra 10GE WAN e 10GE LAN e GE.

2. Raccolta e distribuzione dei dati.

La maggior parte delle applicazioni di raccolta dati estrae essenzialmente il traffico di interesse e scarta quello non rilevante. Il traffico dati relativo a uno specifico indirizzo IP, protocollo e porta viene estratto tramite convergenza di cinque tuple (indirizzo IP di origine, indirizzo IP di destinazione, porta di origine, porta di destinazione e protocollo). In fase di output, vengono garantiti la stessa origine, la stessa posizione e il bilanciamento del carico, in base allo specifico algoritmo HASH.

3. Filtraggio del codice delle funzionalità

Per la raccolta del traffico P2P, il sistema applicativo può concentrarsi solo su alcuni tipi di traffico specifici, come lo streaming multimediale PPStream, BT, Thunderbolt e le parole chiave comuni su HTTP come GET e POST, ecc. Il metodo di corrispondenza del codice feature può essere utilizzato per l'estrazione e la convergenza. Il deviatore supporta il filtraggio del codice feature a posizione fissa e il filtraggio del codice feature a posizione mobile. Un codice feature a posizione mobile è un offset specificato sulla base di un codice feature a posizione fissa. È adatto per applicazioni che specificano il codice feature da filtrare, ma non la posizione specifica del codice feature.

4. Gestione delle sessioni

Identifica il traffico di sessione e configura in modo flessibile il valore N (da 1 a 1024) per l'inoltro della sessione. In altre parole, i primi N pacchetti di ogni sessione vengono estratti e inoltrati al sistema di analisi dell'applicazione back-end, mentre i pacchetti successivi a N vengono scartati, riducendo il carico di lavoro della piattaforma di analisi dell'applicazione a valle. In generale, quando si utilizza un IDS per monitorare gli eventi, non è necessario elaborare tutti i pacchetti dell'intera sessione; è sufficiente estrarre i primi N pacchetti di ogni sessione per completare l'analisi e il monitoraggio degli eventi.

5. Mirroring e replica dei dati

Lo splitter è in grado di realizzare il mirroring e la replicazione dei dati sull'interfaccia di uscita, garantendo così l'accesso ai dati da parte di più sistemi applicativi.

6. Acquisizione e inoltro dei dati di rete 3G

La raccolta e la distribuzione dei dati sulle reti 3G differiscono dalle modalità di analisi di rete tradizionali. I pacchetti sulle reti 3G vengono trasmessi sui collegamenti backbone attraverso più livelli di incapsulamento. La lunghezza e il formato di incapsulamento dei pacchetti sono diversi da quelli dei pacchetti sulle reti comuni. Lo splitter è in grado di identificare ed elaborare con precisione protocolli di tunneling come pacchetti GTP e GRE, pacchetti MPLS multistrato e pacchetti VLAN. Può estrarre pacchetti di segnalazione IUPS, pacchetti di segnalazione GTP e pacchetti Radius e indirizzarli a porte specifiche in base alle caratteristiche dei pacchetti. Inoltre, può suddividere i pacchetti in base all'indirizzo IP interno. Il supporto per l'elaborazione di pacchetti di grandi dimensioni (MTU > 1522 byte) consente di realizzare in modo ottimale l'applicazione di raccolta e inoltro dati sulla rete 3G.

Requisiti funzionali:

- Supporta la distribuzione del traffico tramite protocollo applicativo L2-L7.

- Supporta il filtraggio a 5 tuple in base all'indirizzo IP di origine esatto, all'indirizzo IP di destinazione, alla porta di origine, alla porta di destinazione e al protocollo, nonché con una maschera.

- Supporta il bilanciamento del carico in uscita e l'omologia e l'omogeneità dell'uscita.

- Supporta il filtraggio e l'inoltro tramite stringhe di caratteri.

- Supporta la gestione delle sessioni. Inoltra i primi N pacchetti di ogni sessione. Il valore di N può essere specificato.

- Supporto per più utenti. I pacchetti di dati che corrispondono alla stessa regola possono essere forniti contemporaneamente a terzi, oppure i dati sull'interfaccia di output possono essere replicati e duplicati, garantendo l'accesso ai dati da parte di più sistemi applicativi.

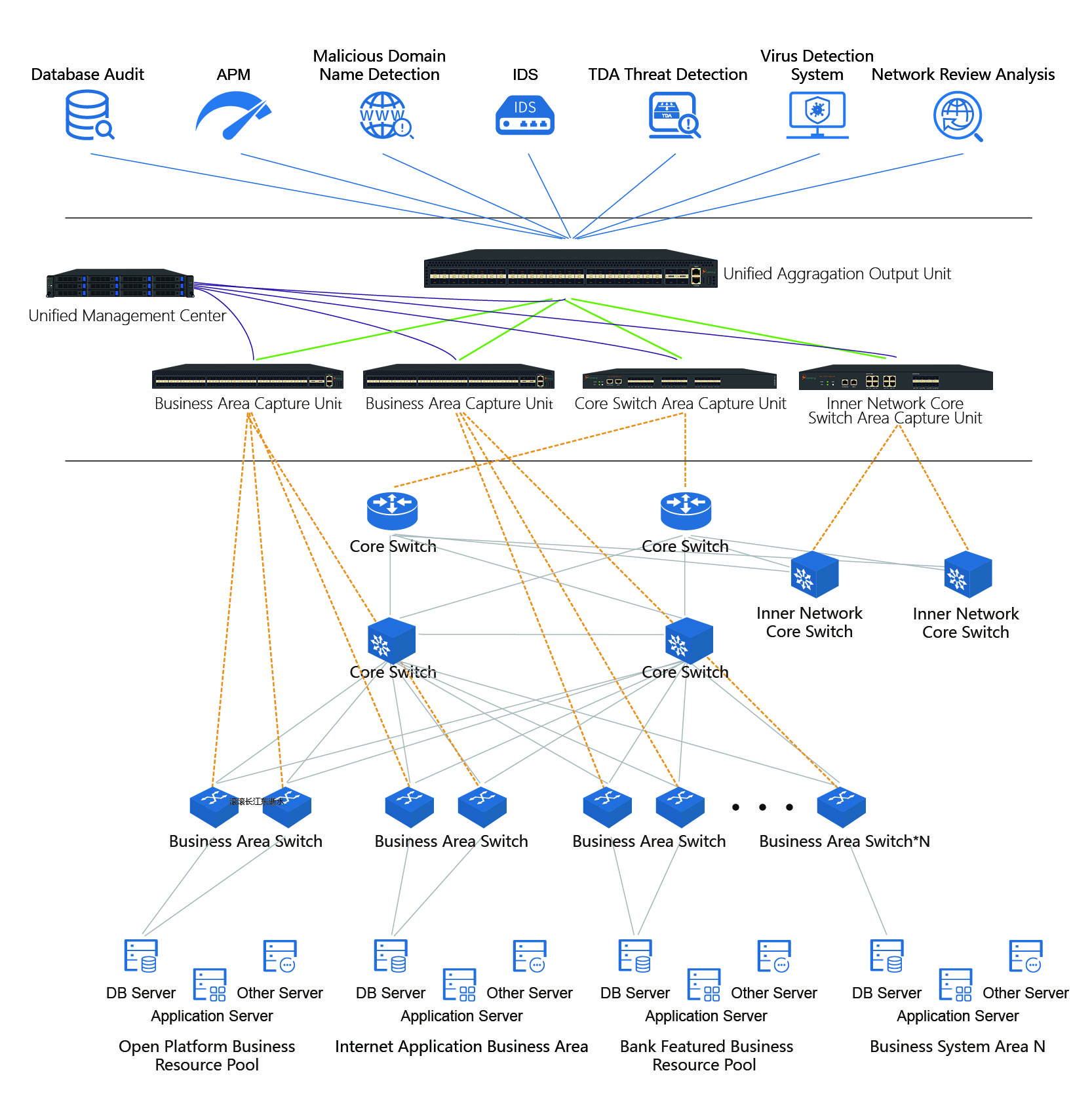

Soluzione per il settore finanziario Soluzione vantaggio Soluzione

Con il rapido sviluppo della tecnologia informatica globale e l'approfondimento dell'informatizzazione, la portata delle reti aziendali si è gradualmente ampliata e la dipendenza di vari settori dai sistemi informativi è diventata sempre più elevata. Allo stesso tempo, sono aumentati anche gli attacchi interni ed esterni, le irregolarità e le minacce alla sicurezza informatica delle reti aziendali. Con la messa in funzione di un gran numero di sistemi di protezione della rete e di monitoraggio delle applicazioni aziendali, e con l'implementazione di diverse apparecchiature di monitoraggio e protezione in tutta la rete, si verificano sprechi di risorse informative, punti ciechi nel monitoraggio, monitoraggi ripetuti, problemi di topologia e disordine della rete che impediscono di ottenere efficacemente i dati target. Ciò comporta una bassa efficienza operativa delle apparecchiature di monitoraggio, elevati investimenti, bassi profitti, difficoltà di manutenzione e gestione tardive e difficoltà nel controllo delle risorse dati.

Data di pubblicazione: 8 settembre 2022