TheTīkla pakešu brokeris(NPB), kas ietver plaši izmantotās 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB unTīkla testa piekļuves ports (TAP), ir aparatūras ierīce, kas tiek tieši pievienota tīkla kabelim un nosūta tīkla saziņas daļu uz citām ierīcēm.

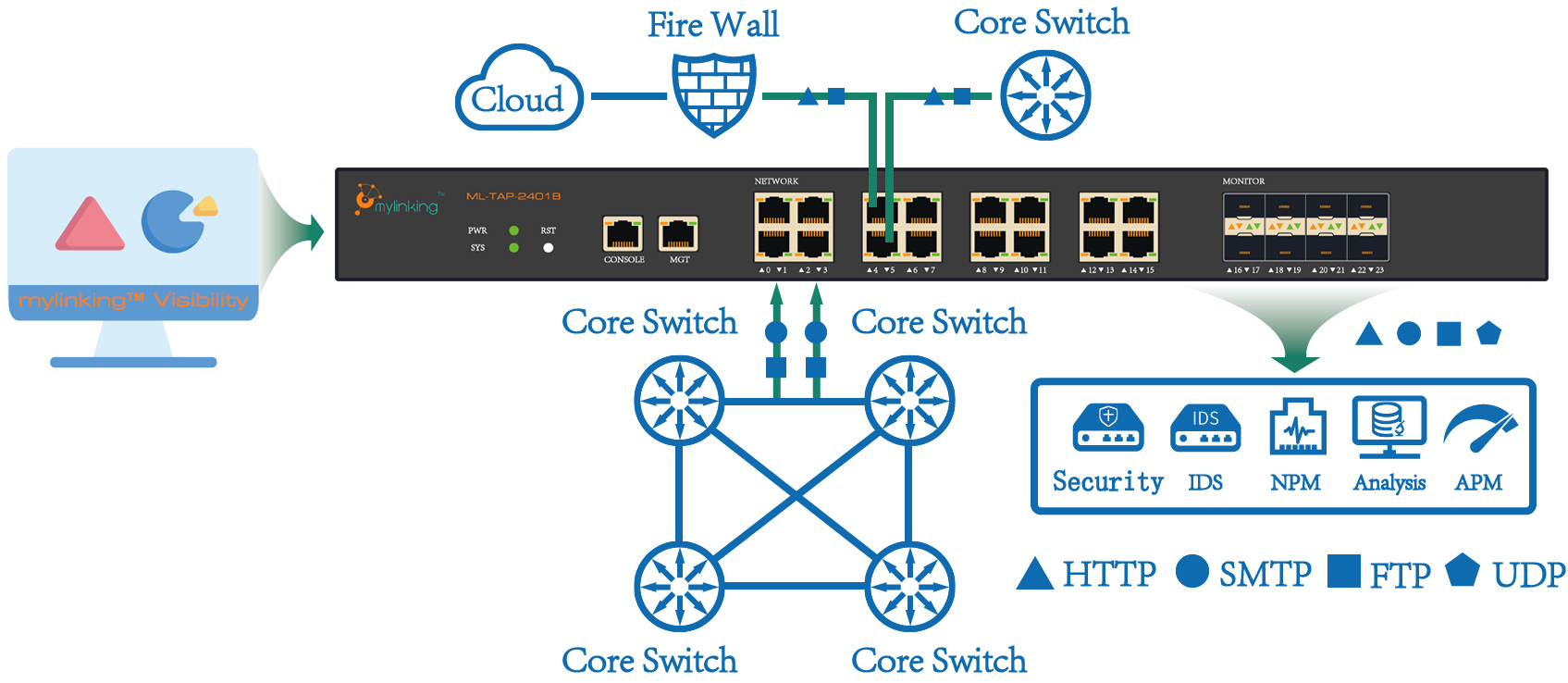

Tīkla pakešu brokeri parasti tiek izmantoti tīkla ielaušanās atklāšanas sistēmās (IDS), tīkla detektoros un profilētājos. Portu spoguļošanas sesija. Šuntēšanas režīmā uzraudzītā UTP saite (nemaskēta saite) tiek sadalīta divās daļās ar TAP šuntēšanas ierīci. Šuntētie dati tiek savienoti ar savākšanas saskarni, lai apkopotu datus interneta informācijas drošības uzraudzības sistēmai.

Ko jūsu labā dara tīkla pakešu brokeris (NPB)?

Galvenās iezīmes:

1. Neatkarīgs

Tā ir neatkarīga aparatūras daļa un neietekmē esošo tīkla ierīču slodzi, kam ir lielas priekšrocības salīdzinājumā ar portu spoguļošanu.

Tā ir tiešsaistē iebūvēta ierīce, kas vienkārši nozīmē, ka tā ir jāpievieno tīklam, izmantojot vadu savienojumu. Tomēr šai metodei ir arī trūkums – kļūmes punkta ieviešana, un, tā kā tā ir tiešsaistes ierīce, esošais tīkls ir jāpārtrauc izvietošanas laikā atkarībā no tā, kur tā tiek izvietota.

2. Caurspīdīgs

Caurspīdīgs nozīmē rādītāju uz pašreizējo tīklu. Pēc piekļuves tīkla šuntam tam nav nekādas ietekmes uz visām ierīcēm pašreizējā tīklā un tas ir tām pilnībā caurspīdīgs. Protams, tas ietver arī trafiku, ko tīkla šunts sūta uzraudzības ierīcei, kas arī ir caurspīdīga tīklam.

Darbības princips:

Satiksmes manevrēšana (sadalīšana), pamatojoties uz ievades datiem, replicēšana, vākšana, filtrēšana, 10G POS datu pārveidošana, izmantojot protokola konvertēšanu desmitiem megabaitu LAN datos, saskaņā ar īpašu slodzes līdzsvarošanas izvades algoritmu, izvadi vienlaikus, lai nodrošinātu, ka visas vienas sesijas vai vienas IP adreses paketes izvada visas paketes no vienas un tās pašas lietotāja saskarnes.

Funkcionālās īpašības:

1. Protokola konvertēšana

ISP izmantotās galvenās interneta datu komunikācijas saskarnes ir 40G POS, 10G POS/WAN/LAN, 2.5G POS un GE, savukārt lietojumprogrammu serveru izmantotās datu saņemšanas saskarnes ir GE un 10GE LAN saskarnes. Tāpēc protokola konvertēšana, ko parasti min interneta komunikācijas saskarnēs, galvenokārt attiecas uz konvertēšanu starp 40G POS, 10G POS un 2.5G POS uz 10GE LAN vai GE, kā arī divvirzienu kopīgu pārsūtīšanu starp 10GE WAN un 10GE LAN un GE.

2. Datu vākšana un izplatīšana.

Lielākā daļa datu vākšanas lietojumprogrammu būtībā iegūst tām svarīgu datplūsmu un atmet tām neinteresējošo datplūsmu. Konkrētas IP adreses, protokola un porta datu plūsma tiek iegūta, izmantojot piecu elementu (avota IP adrese, mērķa IP adrese, avota ports, mērķa ports un protokols) konverģenci. Izvades gadījumā saskaņā ar konkrēto HASH algoritmu tiek nodrošināts viens un tas pats avots, viena un tā pati atrašanās vieta un slodzes līdzsvars.

3. Funkciju koda filtrēšana

P2P datplūsmas apkopošanai lietojumprogrammu sistēma var koncentrēties tikai uz noteiktu specifisku datplūsmu, piemēram, straumēšanas multividi PPStream, BT, Thunderbolt un tādiem izplatītiem HTTP atslēgvārdiem kā GET un POST utt. Ieguvei un konverģencei var izmantot funkciju koda saskaņošanas metodi. Novirzītājs atbalsta fiksētas pozīcijas funkciju koda filtrēšanu un peldoša funkciju koda filtrēšanu. Peldošs funkciju kods ir nobīde, kas norādīta, pamatojoties uz fiksētas atrašanās vietas funkciju kodu. Tas ir piemērots lietojumprogrammām, kas norāda filtrējamo funkciju kodu, bet nenorāda konkrētu funkciju koda atrašanās vietu.

4. Sesijas pārvaldība

Identificē sesijas trafiku un elastīgi konfigurē sesijas pārsūtīšanas N vērtību (N=1 līdz 1024). Tas nozīmē, ka katras sesijas pirmās N paketes tiek iegūtas un pārsūtītas uz lietojumprogrammu analīzes sistēmu, un paketes pēc N tiek atmestas, tādējādi ietaupot resursu izmaksas lejupējās lietojumprogrammu analīzes platformai. Parasti, izmantojot IDS notikumu uzraudzībai, nav jāapstrādā visas sesijas paketes; tā vietā vienkārši ir jāizgūst katras sesijas pirmās N paketes, lai pabeigtu notikumu analīzi un uzraudzību.

5. Datu spoguļošana un replikācija

Sadalītājs var realizēt datu spoguļošanu un replikāciju izejas saskarnē, kas nodrošina vairāku lietojumprogrammu sistēmu piekļuvi datiem.

6. 3G tīkla datu iegūšana un pārsūtīšana

Datu vākšana un izplatīšana 3G tīklos atšķiras no tradicionālajiem tīkla analīzes režīmiem. Paketes 3G tīklos tiek pārraidītas pa mugurkaula saitēm, izmantojot vairākus iekapsulēšanas slāņus. Paketes garums un iekapsulēšanas formāts atšķiras no pakešu formāta parastajos tīklos. Sadalītājs var precīzi identificēt un apstrādāt tuneļa protokolus, piemēram, GTP un GRE paketes, daudzslāņu MPLS paketes un VLAN paketes. Tas var izdalīt IUPS signalizācijas paketes, GTP signalizācijas paketes un Radius paketes uz norādītajām pieslēgvietām, pamatojoties uz pakešu raksturlielumiem. Turklāt tas var sadalīt paketes atbilstoši iekšējai IP adresei. Atbalsts lielizmēra pakotņu (MTU> 1522 baiti) apstrādei var lieliski realizēt 3G tīkla datu vākšanas un šuntēšanas lietojumprogrammu.

Funkciju prasības:

- Atbalsta datplūsmas sadali, izmantojot L2-L7 lietojumprogrammu protokolu.

- Atbalsta 5 kortežu filtrēšanu pēc precīzas avota IP adreses, mērķa IP adreses, avota porta, mērķa porta un protokola, kā arī ar masku.

- Atbalsta izejas slodzes līdzsvarošanu un izejas homoloģiju un homologiju.

- Atbalsta filtrēšanu un pārsūtīšanu pēc rakstzīmju virknēm.

- Atbalsta sesiju pārvaldību. Pārsūta katras sesijas pirmās N paketes. N vērtību var norādīt.

- Atbalsta vairākus lietotājus. Datu paketes, kas atbilst vienam un tam pašam noteikumam, var vienlaikus sniegt trešajai pusei, vai arī datus izejas saskarnē var spoguļot un replicēt, nodrošinot datu piekļuvi vairākām lietojumprogrammām.

Finanšu nozares risinājums Risinājuma priekšrocība Risinājums

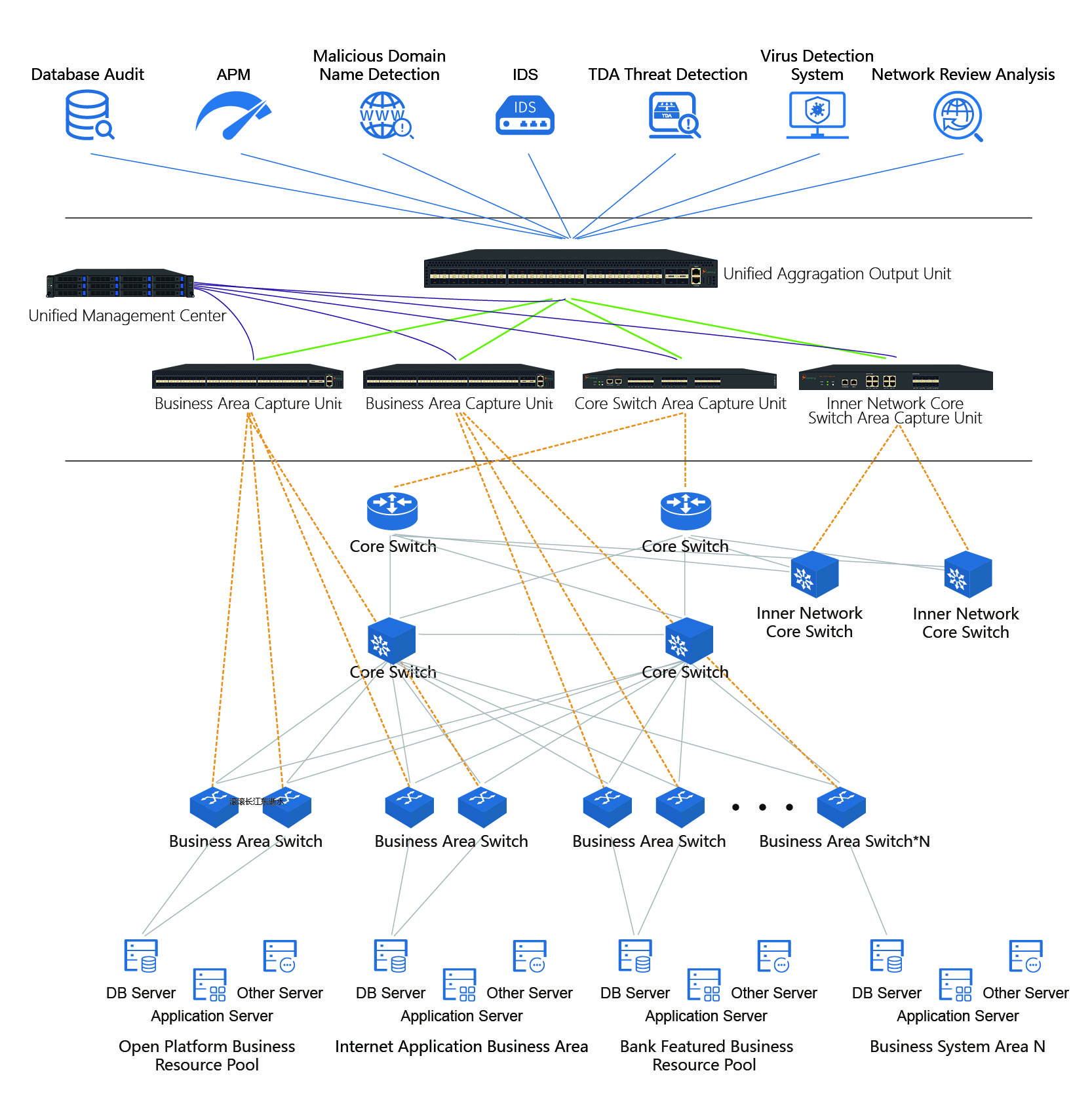

Līdz ar globālo informācijas tehnoloģiju straujo attīstību un informatizācijas padziļināšanos uzņēmumu tīklu mērogs ir pakāpeniski paplašinājies, un dažādu nozaru atkarība no informācijas sistēmām ir kļuvusi arvien lielāka. Vienlaikus pieaug arī uzņēmumu tīklu iekšējo un ārējo uzbrukumu, pārkāpumu un informācijas drošības apdraudējumu risks. Līdz ar lielu tīkla aizsardzības apjomu, lietojumprogrammu biznesa uzraudzības sistēmu ieviešanu, visu veidu biznesa uzraudzības un drošības aizsardzības iekārtu izvietošanu visā tīklā, radīsies informācijas resursu izšķērdēšana, uzraudzības aklās zonas, atkārtota uzraudzība, tīkla topoloģijas problēmas un haotiskas problēmas, piemēram, nespēja efektīvi iegūt mērķa datus, kā rezultātā uzraudzības iekārtas darbojas slikti, rodas lielas investīcijas, zemi ienākumi, kavēta apkope un pārvaldība, kā arī ir grūti kontrolēt datu resursus.

Publicēšanas laiks: 2022. gada 8. septembris